Für Hacker ist die Release-Nummer eine Einladung: Ist die Softwareversion veraltet, müssen sie nur noch den Grund der Weiterentwicklung – oft ist es eine Sicherheitslücke – recherchieren. Den passenden Schädling kaufen sie als ausgefeiltes Tool im Darknet.

„Cybercrime ist einfach“, sagt Janosch Maier. Gemeinsam mit seinen Co-Foundern hat er das Münchener Start-up Crashtest Security gegründet. Die einstigen Hacker scannen Websites und Portale und screenen Sicherheitslücken. Es ist erfolgreiches Geschäftsmodell, denn im Rechenzentrum, im Smart Home und im modernen Auto herrscht Wettstreit zwischen creativity und crime.

Am Ende unseres Workshops zum Thema “Cyber Security“ ist das Fazit eindeutig: Sicherheit fordert Know-how und Wachsamkeit und kostet Ressourcen und Geld. Spart man aber daran, wird es aber noch teurer.

Im Kampf um Sicherheit

Mit der Digitalisierung boomt Cybercrime, verdeutlicht Oliver Harzheim, Chief Security Officer, Vodafone Deutschland. Der mobile Traffic steigt jährlich um 50 Prozent, in zwei Jahren werden 50 Milliarden Dinge vernetzt sein. Mit jeder Innovation wachsen zugleich die Angriffsflächen: Hacker wollen ins autonome Fahrzeug einsteigen, Einbrecher das Smart Home berauben. Das Handy und soziale Netzwerke sind erstklassige Informationsquellen für allerlei Gaunereien.

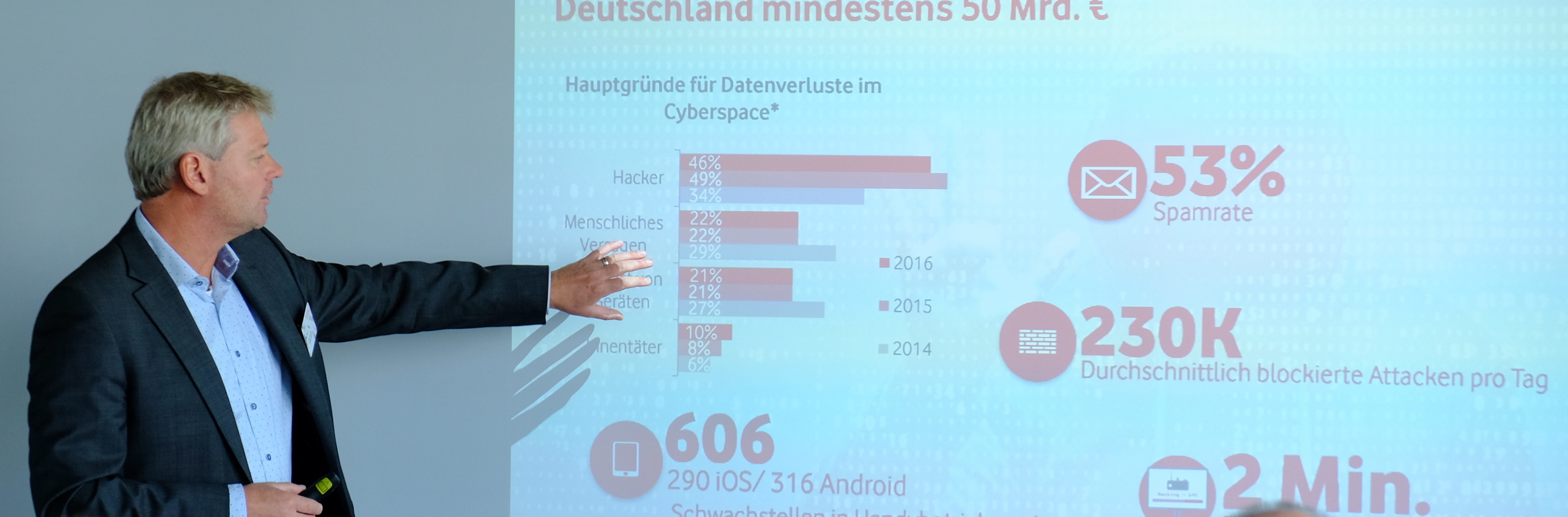

Der Kampf um die Sicherheit ist allgegenwärtig. In Deutschland sei im vergangenen Jahr ein Schaden von mindestens 50 Milliarden entstanden, zitiert Harzheim den Symantec Threat Report. Unternehmen wie Vodafone halten dagegen: mit privaten Netzwerken, Verschlüsselungen oder SIM-Karten-Monitoring. Auch Erfahrungsaustausch gehört dazu. So lassen sich per Kollaboration gemeinsam Lücken in Netzen oder überwachten Plattformen finden und Geräte von Ende zu Ende sichern.

Symantec Internet Security Threat Report 2018

Dschungel der Pflichten: DS-GVO

Bei persönlichen Daten herrscht Misstrauen. Bürger fürchten Kontrolle durch den Staat, der Staat fürchtet den Missbrauch durch Unternehmen und Unternehmen fürchten um ihre Businessmodelle, weil im globalen Wettbewerb der Schutz privater Daten ausgehebelt wird. Europa stemmt sich nun mit einer einheitlichen Datenschutz-Grundverordnung (DS-GVO) gegen all die Ängste, erklärt Dr. Boris P. Paal, M. Jur. (Oxford), Dekan der Rechtswissenschaftlichen Fakultät an der Albert Ludwigs Universität Freiburg.

Durch die Verordnung sollen die Rechte der Nutzer geschützt werden und zugleich der internationale Markt einen freien Datenverkehr innerhalb der EU erhalten. Grundsätzlich scheint nun alles verboten, außer es ist explizit erlaubt, so Paal. Wer patzt, dem drohen drakonische Strafen.

Letzteres führt zur Angst vor Abmahnwellen. Ein Instrument, das fairen Wettbewerb sichern soll, könnte ebenso zum Boom eines windigen Geschäftsmodells beitragen. Im Rechtsfall liegt laut DS-GVO die Beweispflicht beim Unternehmen. Das macht es Abmahnkanzleien einfach.

Hacker ausbremsen

Von Telematik bis Vehicle zu x-beliebigem Empfänger (V2X): Security rund ums Auto ist eine Herausforderung. Wer weiß schon, ob er über die Bluetooth-Anbindung, das Einstöpseln von Handy oder USB-Stick Schädlinge ins Auto einlädt? Im Rechenzentrum folgt Update auf Update – fürs Auto reduziert sich das “Update” hingegen auf den Service-Stop in der Werkstatt. Sichere IT im Fahrzeug erfordert ein völlig neues Denken.

Karamba Security setzt auf automatisierte Selbstkontrolle in elektronischen Systemen, erklärt Rainer Witzgall. In die Steuerchips im Auto wird ein fixer Baustein-Code einprogrammiert, der ausschließlich zulässige Befehle akzeptiert und jedes Steuersignal klar verifiziert. Unerwünschte Aktionen werden so ausgeschlossen. Oder anders: Das Infotainment darf nicht ins Bremssystem eingreifen. Das Unternehmen mit israelischen Wurzeln blockt jede Hackeraktion.

Gemeinsam effektiv und effizient

Sicherheit erfordert Know-how: Welches Security-Produkt passt zu meiner IT-Struktur, welcher Dienstleister ist mit seinem Angebot zuverlässig, welche Systeme lassen sich ohne Sicherheitslücken andocken? Allianz SE, BASF SE, Bayer AG und Volkswagen AG fördern für diese Frage Kollaboration, gründeten ein innovatives Kompetenzzentrum, eine Plattform und ein Forum für Cyber-Sicherheit in Deutschland, kurz DCSO.

Hier teilen Experten, Forschungsinstitute und Behörden ihre Erkenntnisse und entwickeln Strategien zur effektiven und effizienten Verteidigung, schildert Geschäftsführer Dr.-Ing. Gunnar Siebert. Um im bewegten Markt neue Sicherheitslösungen zu kennen und zu testen, hilft der Erfahrungsaustausch. Er minimiert Risiken und Kosten, erläutert er das Konzept.

Deutsche Cyber-Sicherheitsorganisation GmbH

Hacken leicht gemacht

Security-Lücken wachsen oft aus Entwicklungsprozessen, verdeutlicht Janosch Maier, Co-Founder der Crashtest Security GmbH. Ideal wäre im Prozess eine grundlegende Sicherheitskontrolle nach jedem Step. Lücken müssten sofort geschlossen und dann abermals geprüft werden. Der Aufwand sei enorm, erfordere Zeit und Expertenwissen. Stattdessen präge oft Zeitdruck die Entwicklung.

In der Folge gebe es pro Anwendung im Durchschnitt sieben Sicherheitslücken und geradezu erschreckend sei, dass manche erst mit dem nächsten Release-Fenster geschlossen würden – in der Regel nach über 300 Tagen online.

Als Hacker wissen die Founder des Münchner Star-ups um die Konsequenzen. Sie haben eine cloudbasierte Software entwickelt, die gezielt Sicherheitslücken scannt und Schwachstellen aufdeckt. Das sei kostengünstig, schnell und mindere Risiken. Für ihren Ansatz erhielt das Hacker-Team kürzlich den Innovation Award der CeBIT.

Doppelagent KI

KI ist Trend. Im Support können trainierte KI-Algorithmen Kundenanfragen in Sekunden abarbeiten. Doch was, wenn die KI als Doppelagent agiert, munter sensible Daten zusammenfasst und zeitgleich auf einen externen Cloudserver spiegelt? Bereits in seiner Lernphase könnte das intelligente System über Poisoning Attacks, also per Spam oder Malware, unangenehme Verhaltensnormen verinnerlichen. Und während die KI im Alltag scheinbar sauber arbeitet, steuern in Wahrheit manipulierte Sprachbefehle ungewollte Prozesse – der Supergau in Sachen Security und Vertrauen.

Technisches Neuland ist unbekanntes Terrain, verdeutlicht Tobias Burri, Security Consultant bei der Live Reply GmbH – hier schütze nur sorgfältige Prüfung und die Kenntnis aller Eventualitäten. Live Reply gilt übrigens in der Reply-Gruppe als Spezialist für Netzwerke und Betriebsunterstützungssysteme, Identitätsmanagement, digitale Dienste und vor allem Security.

Vom Feind lernen

Worst Case: Der Hacker hat das Netzwerk geknackt! Tatsächlich sei ein Hackerangriff eine Chance, um eigene Schwachstellen kennenzulernen und sicherer zu werden, sagt Holger Sonntag von Cyber Trap. Allerdings müsse man den Eindringling zunächst erkennen und ihn manipulieren, um zu verhindern, dass er das System schädigt. Die klassische Falle besteht aus scheinbar interessanten, doch wertlosen Informationen.

Worst Case: Der Hacker hat das Netzwerk geknackt! Tatsächlich sei ein Hackerangriff eine Chance, um eigene Schwachstellen kennenzulernen und sicherer zu werden, sagt Holger Sonntag von Cyber Trap. Allerdings müsse man den Eindringling zunächst erkennen und ihn manipulieren, um zu verhindern, dass er das System schädigt. Die klassische Falle besteht aus scheinbar interessanten, doch wertlosen Informationen.

Cyber Trap kontrolliert den Einbruch, deckt dabei Unzulänglichkeiten in der Security auf und identifiziert Ziele und Motivation des Hackers. In der Summe lasse sich aus den Erkenntnissen ein verbessertes Sicherheitskonzept gestalten, erklärt Sonntag.

Kontrolle Bit für Bit

Bilder, Dokumente, Tabellen, Musik – überall können Bit für Bit Schädlinge versteckt sein. Allein im vergangenen Jahr fanden sich 3004 neue eingewobene Malware-Formate. Vorsichtige Unternehmen schicken alle externen Dokumente zunächst zur Prüfung in Quarantäne, eine Sandbox. Doch wer möchte tatsächlich im schnellen Tagesablauf auf den nachfolgenden Tiefenscann warten?

Solebit löst das Problem schneller. Dafür wird ein „Solegate“ zwischen Quelle und Empfänger geschaltet. Der Bit-für-Bit-Scan geschieht nun nahezu in Echtzeit, verspricht das israelische Start-up.

Alles was verdächtig scheint, wird ausnahmslos geblockt und gemeldet, vom bösartigen Code über versteckte CPU-Befehle bis hin zum verschlüsselten Playcode aus der Sprachanwendung.

Regeln, nichts als Regeln

Compliance ist hilfreich, unbestritten. Im Alltag sind die Regeln, die stetige Kontrolle, die turnusmäßigen Checks, die nötige Dokumentation oft genug doch aber eine lästige Pflicht. In internationalen Konzernen stiftet darüber hinaus die Sprachvielfalt Verwirrung. Dabei sind im IT-Segment Governance und Compliance-Anforderungen eine wichtiges Sicherheitsfundament, das schlicht gemangt werden muss, so das Start-up Alyne.

Karl Viertel, Alyne CEO, schildert, wie sich über die Alyne-Systematik Risiken minimieren lassen und zugleich Kosten sinken. Das Tool integriert einschlägige Standardanforderungen, etwa die Norm ISO 27001 oder das FCA-Handbook. Alyne kontrolliert und fordert automatisiert – Lücken werden sichtbar, sogar wenn der fällige Check fehlt, weil der verantwortliche Mitarbeiter überraschend erkrankt ist.

Dramaturgisch schön, technisch Nonsens

„Halten Sie die Leitung“, fordert der Kommissar im TV-Krimi, um den Standort des Bösewichts zu ermitteln! „Dramaturgisch interessant, technisch Nonsens“, schildert Steffen Behnke, Gruppenleiter operative Behördenauskünfte, Vodafone. Er räumt im Security-Workshop mit Mythen in Sachen mobiler Überwachung auf. „Ist eine Verbindung hergestellt, dann liegen auch die Daten für die Abrechnung vor – unabhängig davon, wie lange man telefoniert“, sagt er. Darüber ließe sich aber lediglich die Zelle eruieren, deren Empfangsradius Kilometer betragen kann. Eine detaillierte Positionsbestimmung können nur Strafverfolgungsbehörden mit Hilfe anderer Tools vornehmen.

Ermittler können ebenso wenig „mal eben“ um Auskunft bitten, denn der direkte Zugriff sei schlicht untersagt, schildert Behnke seinen Alltag. Auch das ist Sicherheit, und zwar im Sinne des Kunden.